🚨연속된 두 번의 공격, 해커들이 암호화폐 커뮤니티의 정보 출처를 노리고 있습니다—

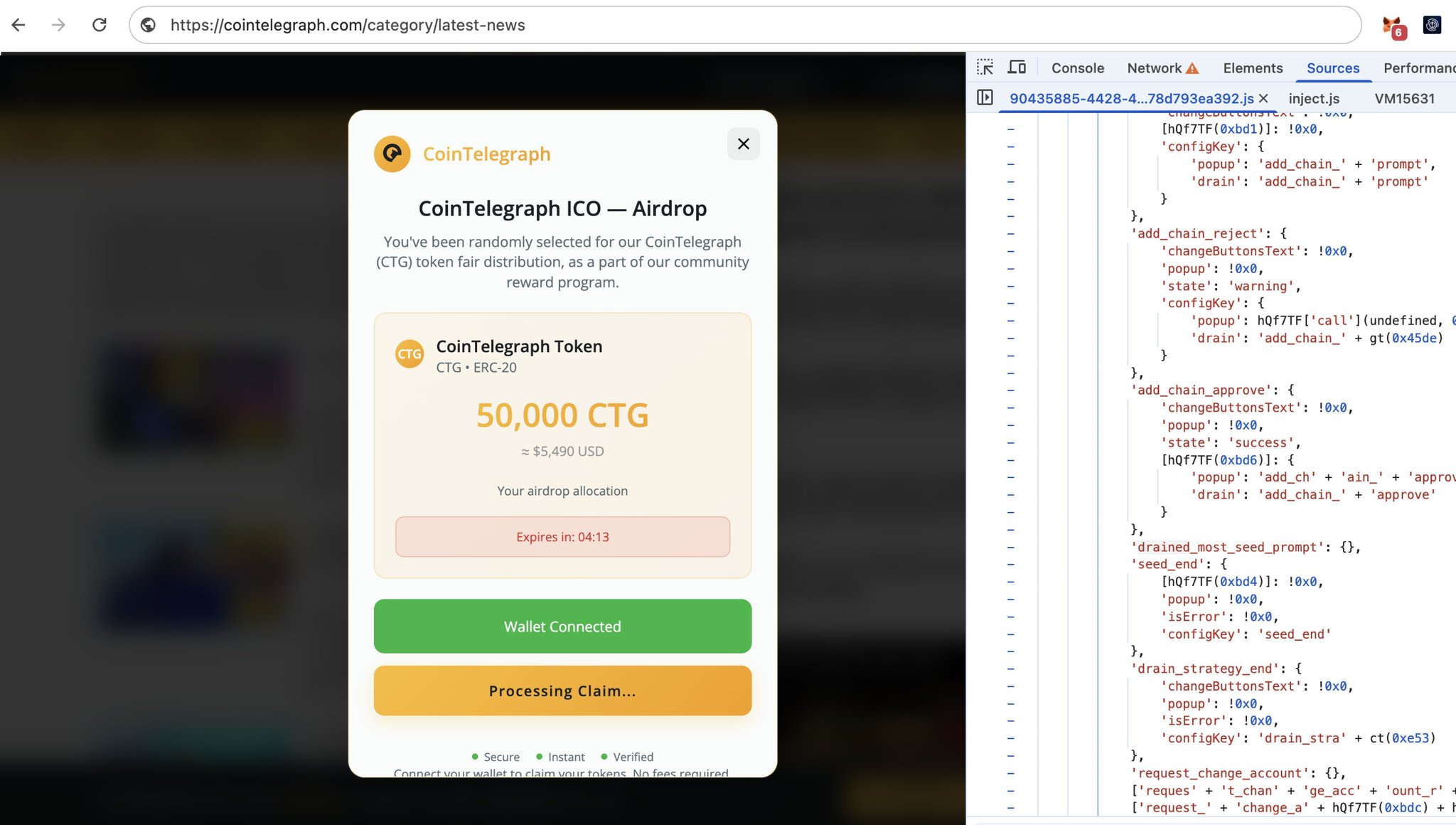

이틀 전에는 CMC, 오늘은 코인텔레그래프가 프론트엔드 하이재킹을 당해 지갑 인증 또는 에어드롭 페이지가 팝업되고 닫을 수 없었습니다.

온체인 데이터에 따르면, CMC는 39명의 피해자를 확인했으며 총 손실액은 약 18,500달러입니다.

이 금액은 많지 않지만, 정말 우려스러운 점은 이러한 공격의 정확성과 위장성이 점점 더 강해지고 있다는 것입니다—많은 사람들이 매일 확인하는 정보 웹사이트에 대해 전혀 경계하지 않으며, 신뢰가 오히려 가장 큰 약점이 되고 있습니다.

📌 개인 투자자들은 반드시 기억해야 합니다—

1⃣ 정보 웹사이트에서 지갑을 연결하지 마십시오

CMC, 코인텔레그래프, 더 블록과 같은 대형 사이트도 프론트엔드 하이재킹을 당할 수 있습니다.

뉴스를 볼 때는 뉴스만 보고, 지갑 연결은 최대한 피하십시오. 모든 지갑 연결 작업은 공식 Dapp 또는 공식 링크 페이지에서만 수행해야 합니다.

2⃣ 보안 경고 기능이 있는 지갑 + 플러그인을 사용하십시오

일부 지갑과 플러그인은 '서명 시뮬레이션 위험' 경고 기능을 가지고 있어, 비정상적인 권한 부여가 발생하면 직접 팝업으로 알려줍니다.

Rabby Wallet: 계약 호출을 자동으로 시뮬레이션하고 피싱 위험을 표시합니다.

Wallet Guard / Pocket Universe 플러그인: 서명 전에 자동으로 경고합니다.

GoPlus Plugin: 악성 계약을 표시하고 피싱 도메인을 필터링합니다.

3⃣ 기본적인 조작 습관을 만드십시오

어떤 웹사이트를 사용한 후에는 지갑 연결을 끊고, 장기간 연결된 상태로 두지 마십시오.

권한 부여와 관련된 작업의 경우, 반드시 대상과 권한 유형을 확인하십시오. SetApprovalForAll, Permit, delegate는 고위험 작업이므로 반드시 명확하게 확인해야 합니다.

4⃣ 장치 격리, 한 기기 한 용도로 감염 위험을 줄이십시오

일상적인 브라우저에서 메인 지갑을 연결하여 에어드롭을 확인하거나 포인트를 얻거나 팝업을 클릭하는 것을 최대한 피하십시오. 한 기기 한 용도를 실천하여, 에어드롭/파밍 전용 기기, 코인 보관용 콜드 기기, 작업용 핫 기기 등 역할을 명확히 구분하십시오.

메인 지갑: 코인만 보관하고, 연결하지 않으며, 함부로 서명하지 않습니다.

에어드롭/파밍 지갑: 에어드롭, NFT 발행, 작업 완료 전용으로 사용하며, 큰 자산을 보관하지 않습니다.

테스트 지갑: 낯선 프로젝트에 연결하여 시도해 볼 수 있습니다.

또한, 민감한 거래는 최대한 콜드 장치(오래된 휴대폰 또는 독립적인 브라우저 설정)를 사용하여 처리하십시오.

브라우저 프로필을 분리하여, 파밍용 Chrome 플러그인 지갑으로 DeFi 투자와 같은 중요한 작업을 수행하지 마십시오.